Administration Guides

Vérifier le bon fonctionnement

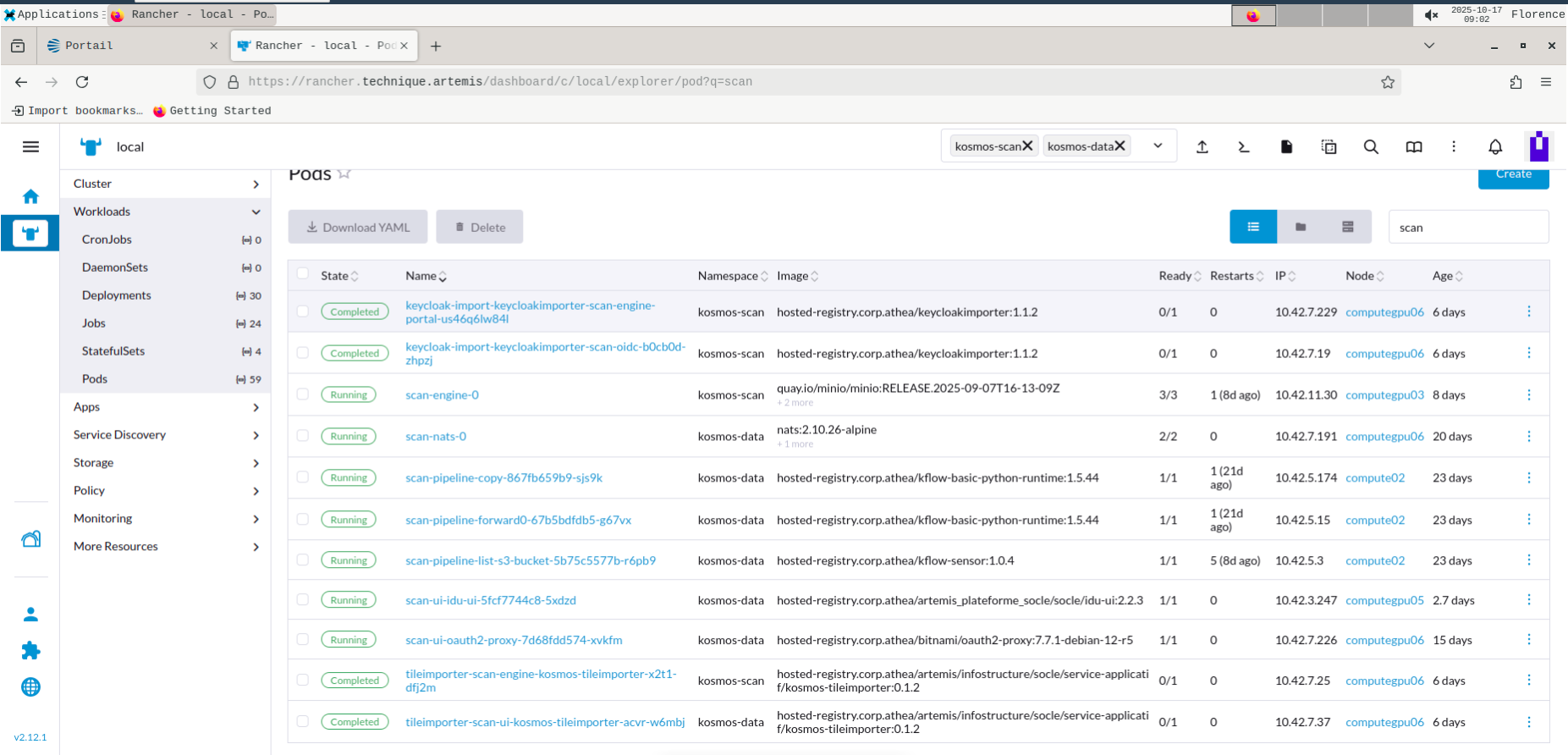

Vérifier l'état Running des pods depuis l'IHM de Rancher :

- namespace : kosmos-scan pour le scan

- namespace : kosmos-data pour IDU et GDS

Passer le scanner antivirus sur un fichier

Cette procédure décrit comment passer le scanner antivirus sur un fichier qui a été déposé dans le bucket sas du Scan Admin.

Un fichier peut être déposé dans le bucket sas via l'IHM Scan Admin qui est accessible depuis le Portail Technique.

Via l'IHM Scan Admin

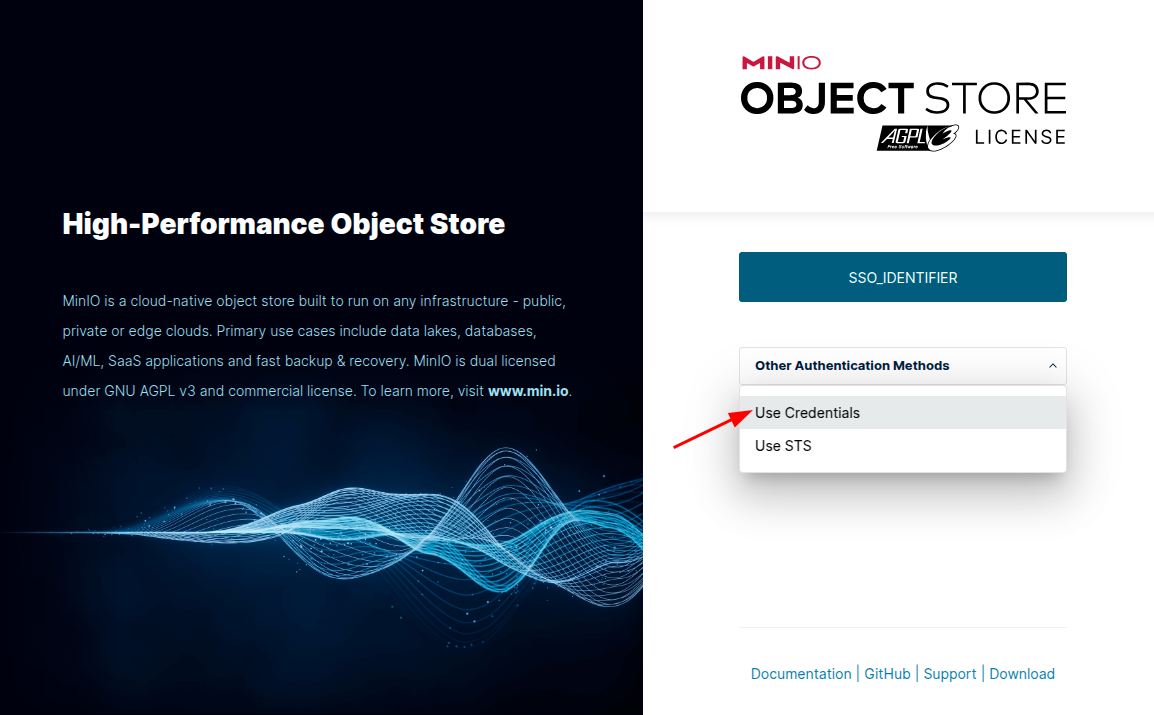

- Se connecter sur l'IHM SAS Admin (la tuile est disponible sur le portail technique, les identifiants peuvent être récupérés dans Rancher, dans le secret

scan-secretdu namespace du scan).

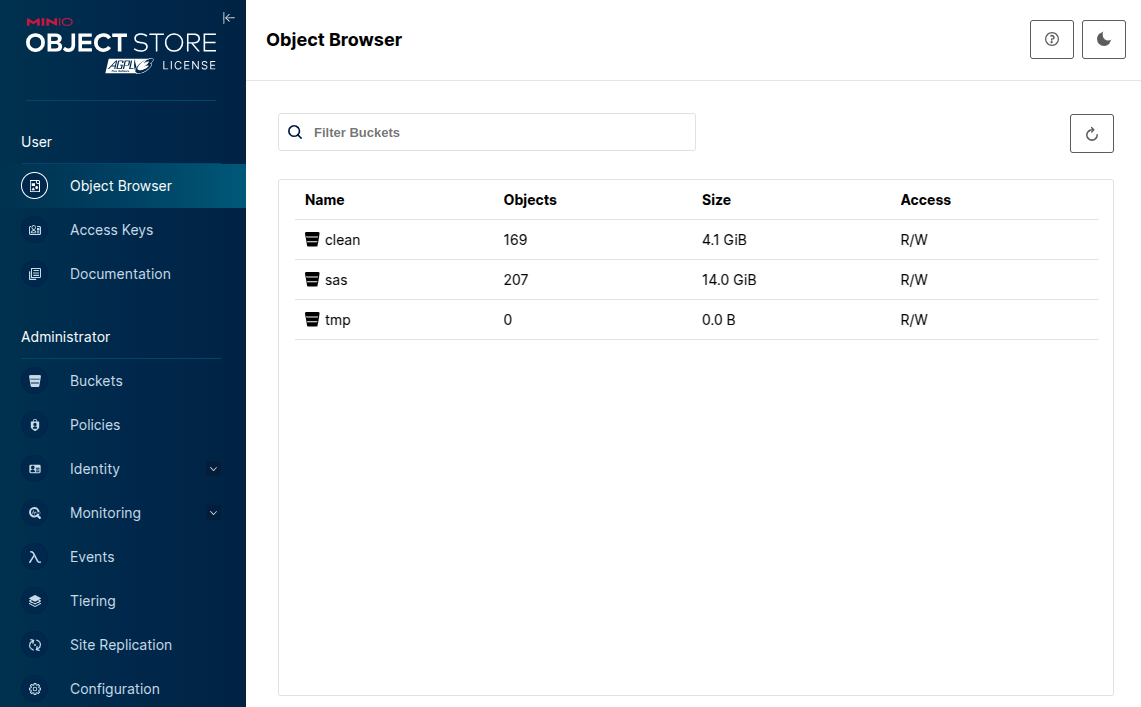

- Sélectionner le bucket sas

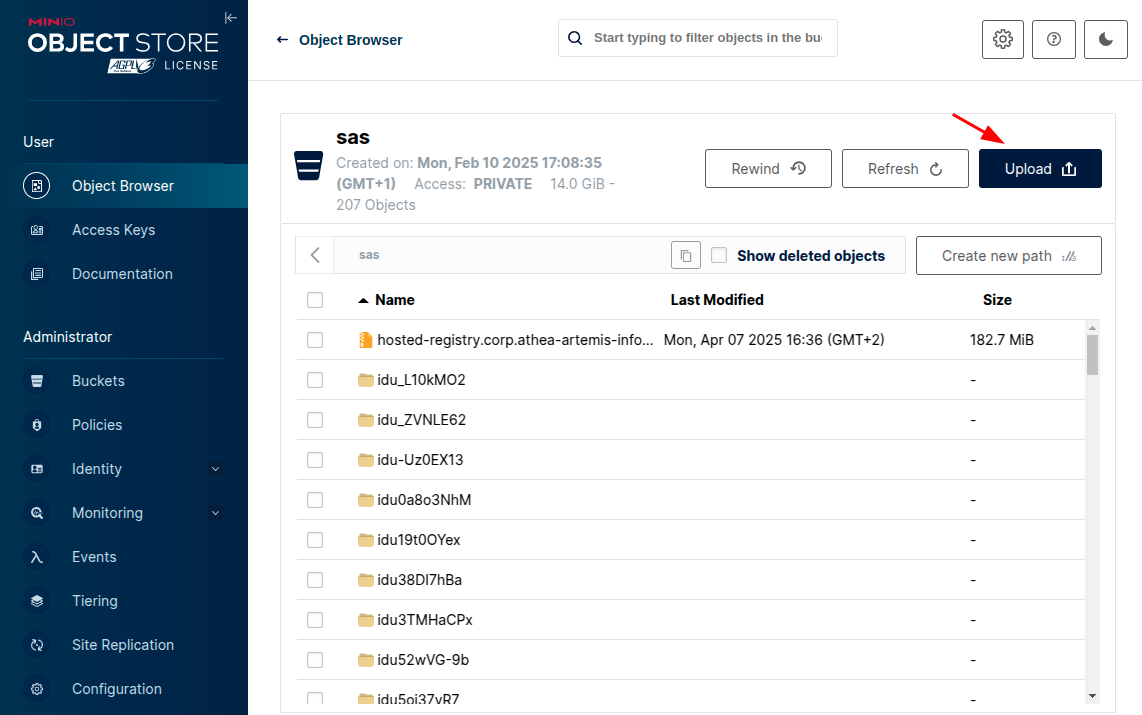

- Si nécessaire, procéder au transfert de votre fichier en cliquant sur le bouton Upload

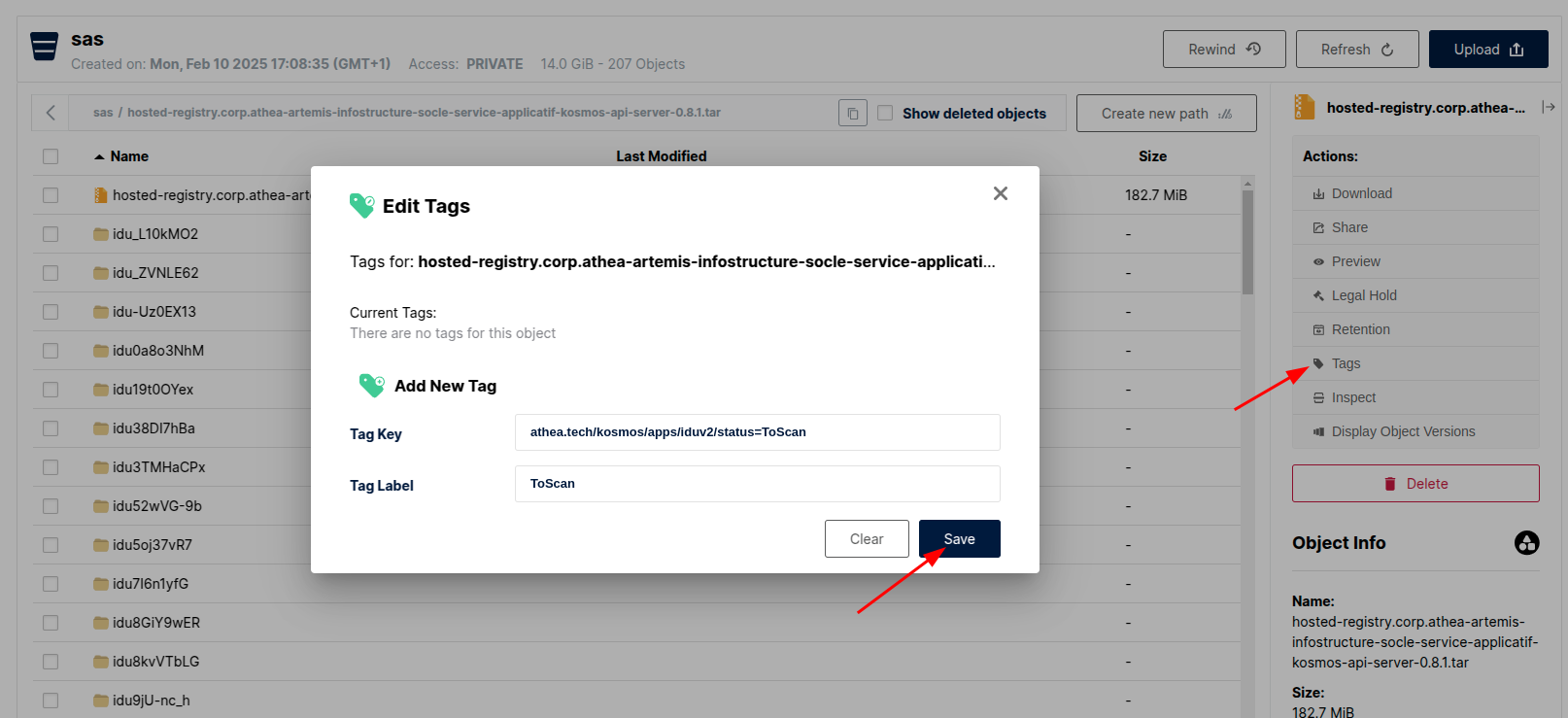

- Sélectionner le fichier et cliquer sur Tags. Ajouter les tags suivants pour lancer un scan sur le fichier:

| Tag Key | Tag Label |

|---|---|

| athea.tech/kosmos/apps/iduv2/status | ToScan |

| athea.tech/kosmos/apps/iduv2/importUUID | identifiant d'import unique |

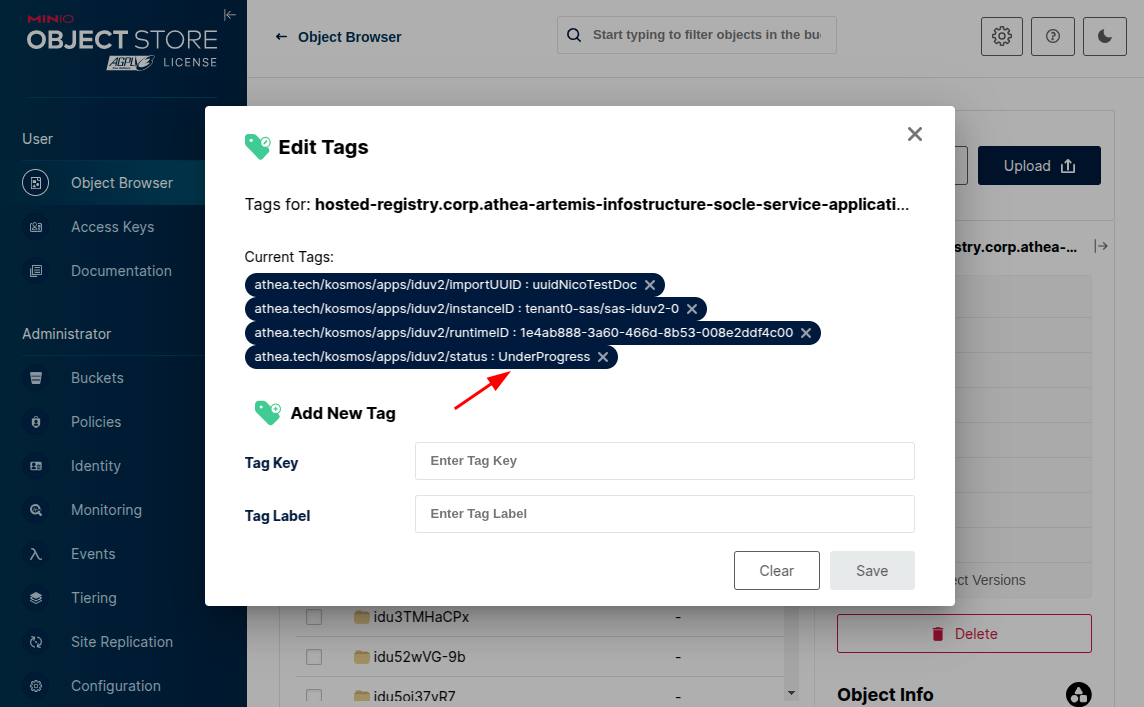

- Sélectionner à nouveau le fichier et cliquer sur Tags pour voir la progression du scan. De nouveaux tags vont apparaître dont le status.

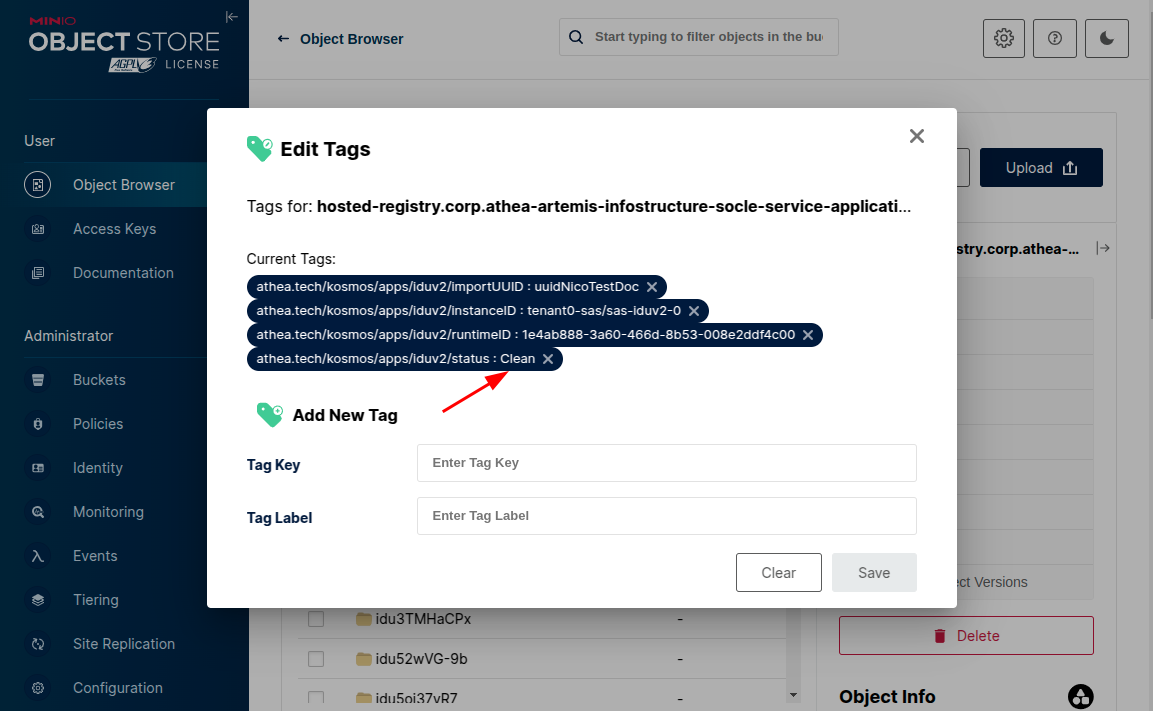

- Une fois le scan terminé, le statut doit passer à clean

Mises à jour des définitions de virus du sas

La mise à jour des définitions de virus pour nos deux moteurs antivirus pris en charge s'effectue au moment de la compilation plutôt qu'à l'exécution.

En d'autres termes, la mise à jour des définitions ESET/ClamAV se fait en produisant une nouvelle étiquette d'image à partir du code source.

La génération de l'image elle-même nécessite que les services disponibles dans un environnement non restreint soient accessibles dans l'environnement de compilation.

ClamAV / En ligne

# vérifier l'étiquette CVD actuelle

podman run -u 1000 -it --rm\

--entrypoint cat scan-clamav:dev /athea/clamav_cvd_version.txt

cat > Dockerfile.update <<EOF

FROM scan-clamav:dev

RUN freshclam &&\

freshclam --version > clamav_cvd_version.txt

EOF

# vérifier la nouvelle version

podman run -u 1000 -it --rm --entrypoint cat\

scan-clamav:dev-updated /athea/clamav_cvd_version.txt

podman build . -f Dockerfile.update -t "scan-clamav:dev-updated"

ClamAV / Hors ligne

# vérifier l'étiquette CVD actuelle

podman run -u 1000 -it --rm\

--entrypoint cat scan-clamav:dev /athea/clamav_cvd_version.txt

# télécharger les fichiers CVD sur le système de fichiers local

# http://db.local.clamav.net/main.cvd

# http://db.local.clamav.net/daily.cvd

# reconstruire l'image avec les nouveaux fichiers CVD

cat > Dockerfile.update <<EOF

FROM scan-clamav:dev

COPY daily.cvd /var/lib/clamav/daily.cvd

COPY main.cvd /var/lib/clamav/main.cvd

RUN freshclam --version > clamav_cvd_version.txt

EOF

# construire

podman build .

``` -f Dockerfile.update -t "scan-clamav:dev-updated"

# Vérifier la nouvelle version

podman run -u 1000 -it --rm --entrypoint cat\

scan-clamav:dev-updated /athea/clamav_cvd_version.txt

ClamAV / Source

# Construire l'image de base eset

podman build . -t base -f Dockerfile

# Construire à partir de l'image de base

podman build . -t scan-clamav:[new_tag]\

-f Dockerfile.engineclamav

ESET / Avertissement

La mise à jour des définitions de virus ESET consiste à générer une nouvelle étiquette d'image. La nouvelle image contiendra statiquement toutes les dernières définitions de virus disponibles à la date de la compilation.

Cette opération nécessite une licence EEA valide.

La compilation de l'image conteneur ESET à partir des sources peut prendre plusieurs minutes. Cela est dû à l'enregistrement de la licence et aux mises à jour des définitions de virus effectuées au moment de la compilation.

ESET / En ligne

export REGISTRY_URL=""

export TAG="dev"

export VALID_USR_PASS_ESET_LICENSE="eset_usr_pass_eea_license.lf"

export VALID_ESET_LICENSE="eset_eea_license.lf"

cat > Dockerfile <<EOF

FROM ${REGISTRY_URL}/scan-eset:${TAG}

COPY ${VALID_USR_PASS_ESET_LICENSE} eset_eea_license.lf

RUN eea-update-build

COPY ${VALID_ESET_LICENSE} eset_eea_license.lf

EOF

podman build . -t ${REGISTRY_URL}:[a_new_tag]

ESET / Hors ligne

La seule exigence est de générer les signatures requises sur le système de fichiers local. Consultez la documentation

Récupération des mises à jour à l'aide d'une approche par conteneur sur le système de fichiers local

cat > Dockerfile.fetch <<EOF

FROM scan-eset:dev AS dl

RUN eea-update-build

FROM scratch AS sigs

COPY --from=dl /var/opt/eset/eea/lib/ .

EOF

docker buildx build\

--output=sigs\

--target=sigs . -f Dockerfile.fetch

Consultez la structure des répertoires ESET EEA

# répertoire de travail

ls sigs/

> em000_64.dat em004_64.dat em022_64.dat em039_64.dat em061_64.dat

> em001_64.dat em005_64.dat em023_64.dat em042_64.dat modules_eea.tar

> em002_64.dat em017_64.dat em024_64.dat em045_64.dat

> em003_64.dat em019_64.dat em029_64.dat em052_64.dat

Commande de mise à jour :

cat > Dockerfile.update <<EOF

FROM scan-eset:dev

COPY sigs/ /var/opt/eset/eea/lib/

RUN eea-update-meta

EOF

podman build . -f Dockerfile.update\

-t scan-eset:dev-updated

# vérification

podman run -it --rm --entrypoint cat\

scan-eset:dev-updated eset_vd_version.txt

Sorties :

EM000 1085 (20231103) Module de mise à jour

EM001 1615.1 (20240815) Module d'analyse antivirus et anti-logiciels espions

EM002 29900 (20240916) Moteur de détection

EM003 1352 (20240729) Module de prise en charge des archives

EM004 1229 (20240610) Module d'heuristiques avancées

EM017 2019 (20240823) Module de prise en charge des traductions

EM019 1475.4 (20240801) Module de protection Internet

EM022 1128 (20240814) Module de base de données

EM023 24979 (20240916) Module de réponse rapide

EM024 1139 (20240603) Module de communication directe avec le cloud

EM029 1049 (20231018) Module de prise en charge Mac/Linux

EM039 2138.2 (20240722) Module de configuration

EM042 1695 (20231204) Module de protection réseau

EM045 1088 (20240718) Module de prise en charge des protocoles cryptographiques

EM052 1024 (20240617) Module de nettoyage

EM061 1230 (20240910) Module de gestion des vulnérabilités et des correctifs

########## Mis à jour ##########

EM000 1085 (20231103) Module de mise à jour

EM001 1615.1 (20240815) Module d'analyse antivirus et anti-logiciels espions

EM002 29917 (20240919) Moteur de détection

EM003 1352 (20240729) Module de prise en charge des archives

EM004 1229 (20240610) Module d'heuristiques avancées

EM017 2020 (20240828) Module de prise en charge de la traduction

EM019 1475.4 (20240801) Module de protection Internet

EM022 1128 (20240814) Module de base de données

EM023 24996 (20240919) Module de réponse rapide

EM024 1139 (20240603) Module de communication directe avec le cloud

EM029 1049 (20231018) Module de prise en charge Mac/Linux

EM039 2138.2 (20240722) Module de configuration

EM042 1695 (20231204) Module de protection réseau

EM045 1088 (20240718) Module de prise en charge des protocoles cryptographiques

EM052 1024 (20240617) Module de nettoyage

EM061 1231 (20240918) Module de gestion des vulnérabilités et des correctifs

########## Mis à jour ##########

ESET / NEXUS

export CTR_REGISTRY_URL="hosted-registry.corp.athea"

export RAW_REGISTRY_URL="https://nexus.artemis.public/repository/Artemis-Raw"

export TAG="1.0.26"

export VD_UPDATE="2025-04-22T14:38:16+00:00"

podman build .

``` -t ${CTR_REGISTRY_URL}/scan-eset:${TAG}-$(date -I) -f- <<EOF

FROM ${CTR_REGISTRY_URL}/scan-admintools:${TAG} AS vdupdates

ARG VD_UPDATE="${VD_UPDATE}"

RUN curl --insecure -o /tmp/update.zip "${RAW_REGISTRY_URL}/eset_${VD_UPDATE}.zip"

FROM busybox AS unzip

COPY --from=vdupdates /tmp/update.zip /tmp/update.zip

WORKDIR /sigs

RUN unzip /tmp/update.zip

FROM ${CTR_REGISTRY_URL}/scan-eset:${TAG}

COPY --from=unzip /sigs/ /var/opt/eset/eea/lib/

RUN eea-update-meta

EOF

ESET / Source

# Créer l'image de base ESET

podman build . -t base -f Dockerfile

# Créer l'image à partir de l'image de base

podman build . -t scan-eset:[new_tag]\

-f Dockerfile.engineeset

Renouvellement de la licence ESET

Étape 1 : Générer la licence depuis le portail ESET

Rendez-vous sur : Portail ESET

Étape 2 : Activation/Renouvellement avec la nouvelle licence générée

export REGISTRY_URL=""

export TAG="dev"

# Chemin d'accès sur votre système de fichiers où se trouve la nouvelle licence

export VALID_ESET_LICENSE="eset_eea_license.lf"

# Création de l'image

podman pull ${REGISTRY_URL}/scan-clam:${TAG}

cat > Dockerfile <<EOF

FROM ${REGISTRY_URL}/scan-clam:${TAG}

COPY ${VALID_ESET_LICENSE} eset_eea_license.lf

EOF

podman build . ${REGISTRY_URL}/scan-clam:${TAG}_[date_of_license]

podman push ${REGISTRY_URL}/scan-clam:${TAG}_[date_of_license]

Enfin, redémarrez le déploiement du sas avec la nouvelle étiquette d'image.